ٹی پی ایم کیا ہے ، اور ونڈوز کو ڈسک انکرپشن کیلئے کیوں ضرورت ہے؟

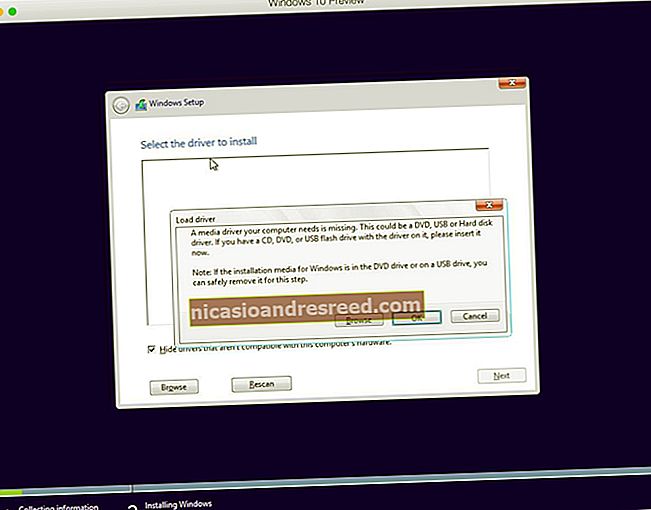

بٹ لاکر ڈسک کی خفیہ کاری کیلئے عام طور پر ونڈوز پر ایک ٹی پی ایم کی ضرورت ہوتی ہے۔ مائیکروسافٹ کا EFS خفیہ کاری کبھی بھی TPM استعمال نہیں کرسکتی ہے۔ ونڈوز 10 اور 8.1 میں نئی "ڈیوائس انکرپشن" خصوصیت کے لئے بھی ایک جدید ٹی پی ایم کی ضرورت ہے ، اسی وجہ سے یہ صرف نئے ہارڈ ویئر پر قابل ہے۔ لیکن ٹی پی ایم کیا ہے؟

ٹی پی ایم کا مطلب ہے "ٹرسٹڈ پلیٹ فارم ماڈیول"۔ یہ آپ کے کمپیوٹر کے مدر بورڈ پر ایک چپ ہے جو انتہائی لمبے پاسفریز کی ضرورت کے بغیر چھیڑنا پھیلانے والی پوری ڈسک انکرپشن کو چالو کرنے میں مدد کرتا ہے۔

ٹھیک ہے ، کیا ہے؟

متعلقہ:ونڈوز پر بٹ لاکر انکرپشن کو کیسے مرتب کریں

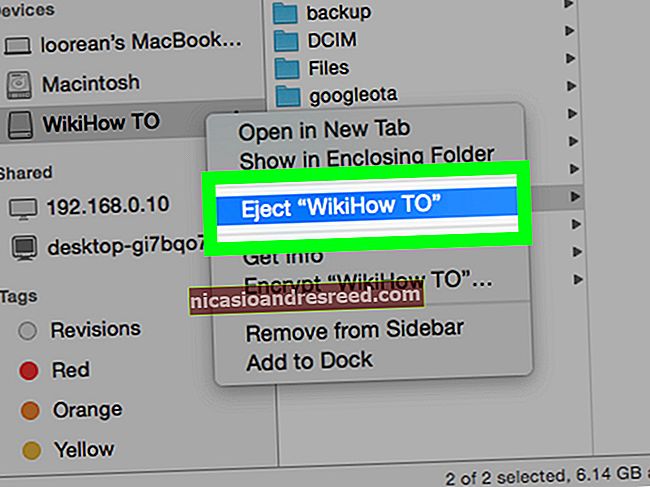

ٹی پی ایم ایک چپ ہے جو آپ کے کمپیوٹر کے مدر بورڈ کا ایک حصہ ہے۔ اگر آپ نے کوئی شیلف پی سی خریدا تو وہ مدر بورڈ پر سولڈرڈ ہوجاتی ہے۔ اگر آپ نے اپنا کمپیوٹر بنایا ہے تو ، اگر آپ کا مدر بورڈ اس کی حمایت کرتا ہے تو آپ ایک ایڈ ماڈیول کے طور پر ایک خرید سکتے ہیں۔ ٹی پی ایم نے اپنے پاس موجود کلید کا ایک حصہ رکھتے ہوئے ، خفیہ کاری کی چابیاں تیار کیں۔ لہذا ، اگر آپ ٹی پی ایم والے کمپیوٹر پر بٹ لاکر انکرپشن یا ڈیوائس انکرپشن کا استعمال کررہے ہیں تو ، کلید کا کچھ حصہ صرف ڈسک کے بجائے ، ٹی پی ایم میں محفوظ ہے۔ اس کا مطلب ہے کہ حملہ آور صرف ڈرائیو کو کمپیوٹر سے نہیں ہٹا سکتا ہے اور کہیں اور اپنی فائلوں تک رسائی حاصل کرنے کی کوشش نہیں کرسکتا ہے۔

یہ چپ ہارڈ ویئر پر مبنی توثیق اور چھیڑ چھاڑ فراہم کرتی ہے ، لہذا حملہ آور چپ کو ختم کرنے اور اسے کسی اور مادر بورڈ پر رکھنے کی کوشش نہیں کرسکتا ہے ، یا خود انڈرپشن کو نظرانداز کرنے کی کوشش کرنے کیلئے مدر بورڈ کے ساتھ چھیڑ چھاڑ کرسکتا ہے - کم از کم نظریہ میں۔

خفیہ کاری ، خفیہ کاری ، خفیہ کاری

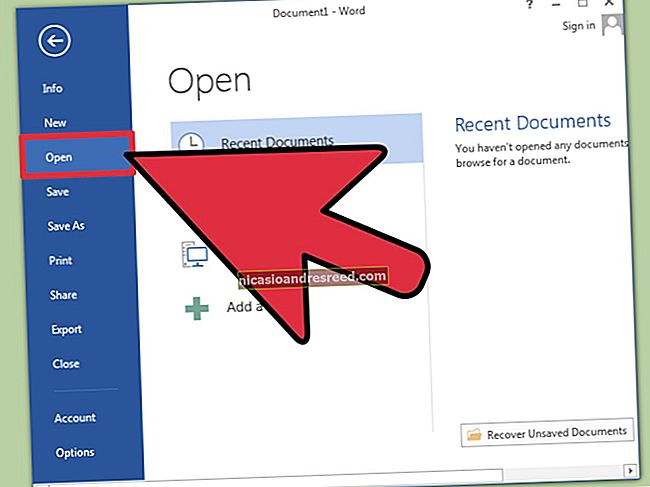

زیادہ تر لوگوں کے لئے ، یہاں سب سے زیادہ استعمال شدہ کیس خفیہ کاری ہوگی۔ ونڈوز کے جدید ورژن ٹی پی ایم کا شفاف استعمال کرتے ہیں۔ صرف ایک جدید پی سی پر مائیکروسافٹ اکاؤنٹ کے ساتھ سائن ان کریں جو "ڈیوائس انکرپشن" کو قابل بنایا جاتا ہے اور وہ خفیہ کاری کا استعمال کرے گا۔ بٹ لاکر ڈسک کی خفیہ کاری کو فعال کریں اور ونڈوز انکرپشن کی بٹن کو ذخیرہ کرنے کے لئے ٹی پی ایم کا استعمال کرے گی۔

عام طور پر آپ اپنے ونڈوز لاگ ان پاس ورڈ کو ٹائپ کرکے کسی انکرپٹڈ ڈرائیو تک رسائی حاصل کرلیتے ہیں ، لیکن اس سے زیادہ لمبی خفیہ کاری کی کلید سے محفوظ ہے۔ وہ خفیہ کاری کی کلید جزوی طور پر ٹی پی ایم میں محفوظ ہے ، لہذا آپ کو دراصل اپنے ونڈوز لاگ ان پاس ورڈ کی ضرورت ہے اور اسی کمپیوٹر سے جس تک رسائی حاصل ہوسکتی ہے۔ یہی وجہ ہے کہ بٹ لاکر کے لئے "بازیابی کی کلید" کافی تھوڑی لمبی ہے - اگر آپ ڈرائیو کو دوسرے کمپیوٹر میں منتقل کرتے ہیں تو آپ کو اپنے ڈیٹا تک رسائی کے ل that اس بازیابی کی کلید کی ضرورت ہوگی۔

یہ ایک وجہ ہے کہ پرانی ونڈوز ای ایف ایس انکرپشن ٹکنالوجی اتنی اچھی نہیں ہے۔ اس کے پاس ٹی پی ایم میں خفیہ کاری کیز کو اسٹور کرنے کا کوئی طریقہ نہیں ہے۔ اس کا مطلب ہے کہ اسے اپنی خفیہ کاری کیز کو ہارڈ ڈرائیو پر محفوظ کرنا ہے ، اور اسے بہت کم محفوظ بنا دیا ہے۔ بٹ لاکر TPMs کے بغیر ڈرائیو پر کام کرسکتا ہے ، لیکن مائیکروسافٹ اس اختیار کو چھپانے میں ناکام رہا کہ اس بات پر زور دیا جائے کہ TPM سیکیورٹی کے لئے کتنا ضروری ہے۔

ٹرو کریپٹ نے ٹی پی ایم کیوں نہیں منوایا؟

متعلقہ:آپ کے خفیہ کاری کی ضرورتوں کے لئے اب ناکارہ ٹروکرپٹ کے 3 متبادل

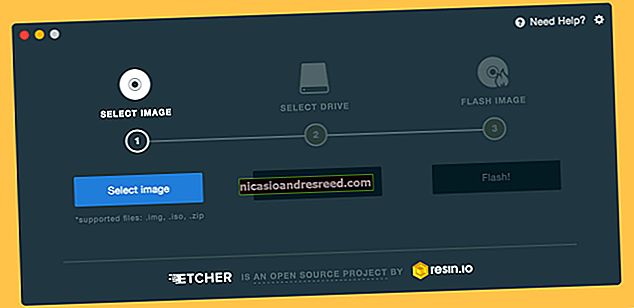

یقینا ، ٹی پی ایم صرف ڈسک کی خفیہ کاری کے لئے قابل عمل آپشن نہیں ہے۔ ٹرو کریپٹ کے عمومی سوالنامہ - اب نیچے لے جایا گیا ہے - یہ دباؤ ڈالنے کے لئے استعمال کیا جاتا ہے کہ ٹری کریپٹ نے کیوں استعمال نہیں کیا اور کبھی ٹی پی ایم کا استعمال نہیں کریں گے۔ اس نے ٹی پی ایم پر مبنی حل کو سکیورٹی کا غلط احساس فراہم کرنے پر تنقید کی۔ یقینا. ، ٹروکرپٹ کی ویب سائٹ میں اب کہا گیا ہے کہ ٹروکریپٹ خود ہی عدم تحفظ کا شکار ہے اور آپ کو بٹ لاکر کا استعمال کرنے کی تجویز کرتا ہے - جس کی بجائے ٹی پی ایم استعمال ہوتا ہے۔ تو یہ ٹروکرپٹ لینڈ میں ایک مبہم گندگی ہے۔

تاہم ، یہ دلیل ویرا کریپٹ کی ویب سائٹ پر ابھی بھی دستیاب ہے۔ ویراکریپٹ ٹروکرپٹ کا ایک فعال کانٹا ہے۔ ویرا کریپٹ کے عمومی سوالنامہ بٹ لاکر اور دیگر افادیت پر زور دیتے ہیں جو ٹی پی ایم پر انحصار کرتے ہیں اس کو ان حملوں سے روکنے کے لئے استعمال کرتے ہیں جس میں کسی حملہ آور کو ایڈمنسٹریٹر تک رسائی حاصل کرنے ، یا کمپیوٹر تک جسمانی رسائی حاصل کرنے کی ضرورت ہوتی ہے۔ عمومی سوالنامہ کا کہنا ہے کہ ، "صرف ایک ہی چیز جس کی ٹی پی ایم فراہم کرنے کی تقریبا ضمانت دے چکی ہے وہ سکیورٹی کا غلط احساس ہے۔" اس کا کہنا ہے کہ ایک ٹی پی ایم بہترین طور پر ، بے کار ہے۔

اس میں کچھ حقیقت ہے۔ کوئی سیکیورٹی مکمل طور پر مطلق نہیں ہے۔ ایک ٹی پی ایم سہولیات کی سہولت سے زیادہ ہے۔ ہارڈویئر میں خفیہ کاری کیز کو اسٹور کرنے سے کمپیوٹر کو خود کار طریقے سے ڈرائیو ڈکرپٹ ہوجاتی ہے ، یا اسے ایک سادہ پاس ورڈ سے ڈکرپٹ ہوجاتا ہے۔ یہ کلید ڈسک پر ذخیرہ کرنے سے کہیں زیادہ محفوظ ہے ، کیونکہ حملہ آور آسانی سے ڈسک کو نہیں ہٹا سکتا اور اسے دوسرے کمپیوٹر میں داخل کرسکتا ہے۔ یہ اس مخصوص ہارڈ ویئر سے منسلک ہے۔

آخر میں ، ایک ٹی پی ایم ایسی چیز نہیں ہے جس کے بارے میں آپ کو بہت کچھ سوچنا ہوگا۔ آپ کے کمپیوٹر میں یا تو TPM ہے یا یہ نہیں ہے - اور جدید کمپیوٹر عام طور پر کریں گے۔ مائیکرو سافٹ کے BitLocker اور "ڈیوائس انکرپشن" جیسے خفیہ کاری والے اوزار خود بخود آپ کی فائلوں کو خفیہ کرنے کیلئے ایک TPM استعمال کرتے ہیں۔ یہ بالکل بھی کسی بھی خفیہ کاری کو استعمال نہ کرنے سے بہتر ہے ، اور یہ صرف ڈسک پر خفیہ کاری کی چابیاں اسٹور کرنے سے بہتر ہے ، جیسا کہ مائیکروسافٹ کا ای ایف ایس (اینکرپٹنگ فائل سسٹم) کرتا ہے۔

جہاں تک ٹی پی ایم بمقابلہ غیر ٹی پی ایم پر مبنی حل ، یا بٹ لاکر بمقابلہ ٹروکرپٹ اور اسی طرح کے حل - ٹھیک ہے ، یہ ایک پیچیدہ موضوع ہے جس کے بارے میں ہم یہاں واقعی حل کرنے کے اہل نہیں ہیں۔

تصویری کریڈٹ: فلکر پر پاولو ایٹیوسیمو